Ogni anno BeyondTrust pubblica il suo report sulle vulnerabilità Microsoft. E ogni anno ci ritroviamo ad aspettare gli stessi segnali: vulnerabiltà in calo, qualche prova concreta di miglioramento, magari persino una simbolica pacca sulla spalla per il lavoro fatto.

Quest’anno siamo arrivati alla tredicesima edizione, e già il titolo “Uncovering the Ghost in the Machine”, ovvero “Svelare il fantasma nella macchina” la dice lunga. Il fantasma, a quanto pare, non ha alcuna intenzione di andarsene.

I dati lo confermano: è ancora lì, nascosto tra le pieghe dei nostri sistemi, a ricordarci che la strada verso una reale riduzione delle vulnerabilità è tutt’altro che in discesa. Insomma, per la pacca sulla spalla… meglio rimandare anche questa volta.

Il Microsoft Vulnerabilities Report di BeyondTrust, resta una delle fonti più solide per chi vuole capire come evolve il rischio nell’ecosistema Microsoft. L’edizione 2026, basata sull’analisi delle vulnerabilità emerse nell’ultimo anno, segna un passaggio delicato.

A prima vista, si potrebbe quasi tirare un mezzo sospiro di sollievo: il numero totale delle vulnerabilità è leggermente diminuito. Ma basta scavare un po’ per capire che la realtà è molto meno rassicurante. Le vulnerabilità critiche sono aumentate, e soprattutto continuano a dominare i percorsi di attacco legati al furto di identità.

E poi c’è un elemento nuovo, che dà ancora più senso al “fantasma nella macchina” evocato dal titolo: l’AI agentica. Parliamo di sistemi di intelligenza artificiale che operano in autonomia dentro gli ambienti aziendali. Sistemi AI che prendono decisioni, eseguono task, accedono ai dati e interagiscono con altri servizi senza una supervisione umana continua.

Non è fantascienza, è già quotidianità. Pensiamo a Microsoft 365 Copilot che accede alle email, a un agente AI che legge documenti da SharePoint o a una pipeline automatizzata che chiama API interne. Sono entità che, di fatto, si comportano come utenti: hanno accesso, privilegi, capacità operative. Ma non sono utenti nel senso tradizionale. E qui si apre un nuovo fronte di rischio per le aziende.

Il risultato? Il “fantasma” non è solo ancora presente: sta diventando più sofisticato, più autonomo e, in certi casi, anche più difficile da controllare.

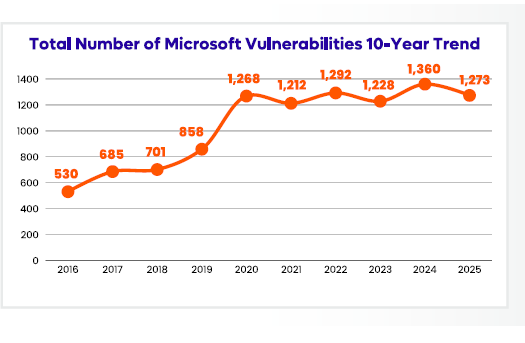

Nel 2025 le vulnerabilità totali nei prodotti Microsoft sono scese a 1.273, con un calo del 6% rispetto alle 1.360 registrate nel 2024. Un dato che, preso da solo, potrebbe far pensare a un miglioramento.

Ma il quadro cambia completamente quando si guarda alla qualità più che alla quantità delle vulnerabilità. Quelle critiche, infatti, sono raddoppiate: da 78 a 157 in un solo anno. Dopo un periodo di discesa, la curva ha invertito la rotta in modo netto. Non è una semplice oscillazione statistica: è un segnale strutturale, e come tale va letto.

C’è poi un altro elemento importante che salta all’occhio. Per il quinto anno consecutivo, la categoria più rappresentata resta l’Elevation of Privilege (EoP), con 509 vulnerabilità, pari al 40% del totale. Tradotto: il modo preferito per compromettere i sistemi è sempre lo stesso, ottenere privilegi admin e, da lì, muoversi liberamente e indisturbati all’interno dell’infrastruttura.

Da anni noi di Serverlab insistiamo su questo punto. Il problema non sono solo le vulnerabilità, ma l’eccesso di privilegi amministrativi negli ambienti IT. Perché le vulnerabilità diventano davvero pericolose solo quando trovano “terreno fertile”, cioè account con diritti troppo ampi o mal gestiti.

Non a caso, la nostra raccomandazione ricorrente è sempre la stessa: ridurre drasticamente i privilegi admin e applicare il principio del privilegio minimo. Meno account con diritti elevati, meno possibilità per un attaccante di trasformare un accesso limitato in un controllo totale del sistema.

Il punto, quindi, non è solo quante vulnerabilità esistono, ma quanto è facile sfruttarle. E su questo, più che i numeri, contano le scelte architetturali fatte dentro le aziende.

Un dettaglio importante da tenere a mente: i sistemi di classificazione delle vulnerabilità non sono tutti uguali e nel report un po si nota.

Il CVSS v4, lo standard internazionale che misura la severità tecnica di una vulnerabilità, ha classificato come critiche 42 vulnerabilità. Il Microsoft Severity Rating, invece, che valuta l’impatto nel peggior scenario di sfruttamento reale, ne ha identificate 157.

Non esiste un sistema “giusto” e uno “sbagliato”: sono semplicemente due prospettive diverse e complementari. Il CVSS descrive la gravità tecnica della vulnerabilità, mentre il rating di Microsoft aiuta a capire cosa potrebbe accadere se venisse effettivamente sfruttata.

Azure e Dynamics 365

Le vulnerabilità critiche sono passate da 4 a 37. Non è un incremento è un’esplosione.

Il caso più preoccupante del report è CVE-2025-55241 su Entra ID. Consente di impersonare un amministratore globale senza lasciare tracce nei log. Una vulnerabilità del genere è una porta sul retro aperta su tutto.

Microsoft Office

Le critiche sono passate da 3 a 31: 10 volte tanto. Office è il vettore d’attacco perfetto perché combina due cose che non puoi eliminare: il comportamento umano e le operazioni aziendali quotidiane.

La vulnerabilità più significativa è CVE-2025-62557: sfrutta il riquadro di anteprima di Outlook per eseguire codice senza che l’utente apra nulla, clicchi su niente, faccia alcunché. Basta ricevere il file.

IA agentica e Copilot

Questa è nuova di pacca. Il report introduce per la prima volta vulnerabilità legate all’IA agentica. La più rilevante ha un nome: “EchoLeak” (CVE-2025-32711). Permette di esfiltrare dati manipolando il modello IA, senza alcuna interazione da parte dell’utente.

Non si attacca più solo il software. Si attacca l’intelligenza che lo governa.

Windows Server

Windows rimane il bersaglio più grande per un motivo semplice: la retrocompatibilità con componenti che hanno più di 20 anni. Finché quella retrocompatibilità è necessaria, la superficie d’attacco resterà ampia. Il report di dice che qui si passa a 780 vulnerabilità, 50 critiche (+16%)

Microsoft Edge — l’eccezione positiva

Da 292 a 50 vulnerabilità totali, calo dell’83%. Zero critiche. Meno male!

Il tema centrale del report è quello che BeyondTrust chiama Non-Human Identities (NHI): agenti IA, bot, API, account di servizio, pipeline automatizzate. Entità che operano nei tuoi sistemi ogni giorno, con privilegi spesso eccessivi, senza MFA, senza supervisione diretta.

Phantom Labs ha rilevato un aumento del 466,7% degli agenti IA negli ambienti enterprise nell’ultimo anno.

Questi “fantasmi” hanno caratteristiche che li rendono pericolosi:

Un agente AI compromesso non è solo un problema tecnico. È un attaccante con credenziali legittime, che conosce il tuo ambiente dall’interno.

BeyondTrust non si ferma all’analisi. Traduce i dati in suggerimenti concreti:

Il 2025 ci ha insegnato che il rischio non scompare quando i numeri scendono. Si concentra, si affina, si nasconde meglio. Il “fantasma nella macchina” è reale: è fatto di identità non monitorate, privilegi non rimossi, vulnerabilità note ma non prioritizzate.

La risposta non è più reattiva. Deve essere strutturale: architetture basate sull’identità, minimo privilegio applicato con rigore, e una leadership aziendale che tratta la cybersecurity come una scelta strategica non come un adempimento normativo.

Chi aspetta che sia il breach a giustificare il budget, di solito arriva tardi.

Ottimizza l'efficienza del tuo lavoro