Scritto da Silvia Ricciardi

Condividi su

Le imprese italiane si trovano spesso intrappolate in un vero paradosso tecnologico: software che per decenni sono stati alleati fidati oggi rischiano di diventare prigionieri di sistemi operativi antiquati.

In questo video, Davide Galanti punta il dito sul vero responsabile: non le applicazioni in sé, ma le infrastrutture su cui poggiano. Sostituire tutto? Un suicidio economico. Dopo anni di investimenti, buttare via le applicazioni legacy significherebbe anche rinunciare a un patrimonio di sviluppo su misura: codice che racchiude logiche aziendali uniche e difficilmente replicabili.

In questo video ti mostriamo come dare nuova vita alle applicazioni per te importanti senza mandare in fumo investimenti decennali. Perché innovare sì, ma con la testa (e il portafoglio) ben saldi.

Le tue applicazioni legacy non sono obsolete: il problema sono i sistemi operativi

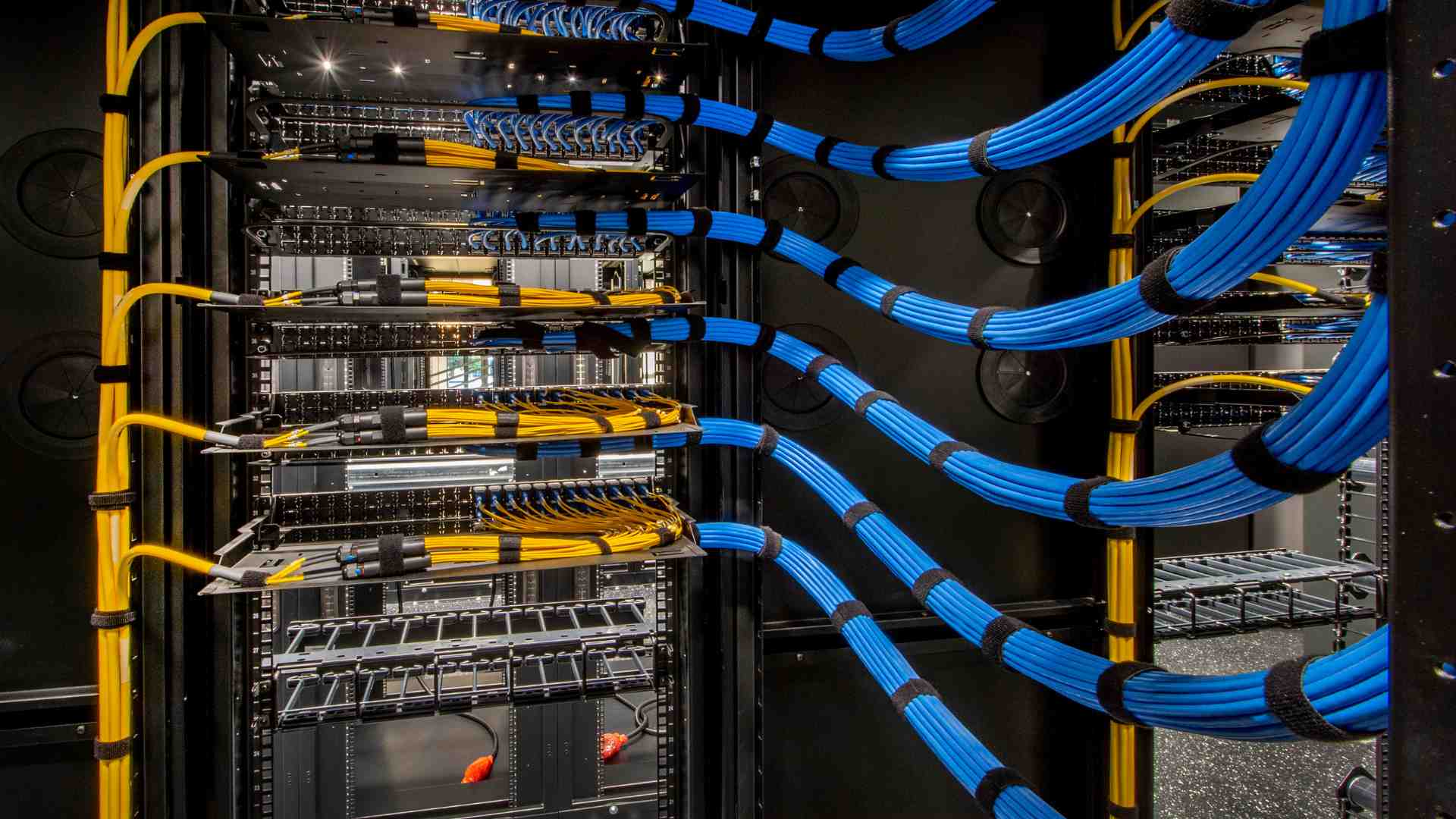

Non sono le applicazioni a diventare obsolete, ma l’ambiente tecnologico in cui operano. Sistemi operativi non più supportati, infrastrutture di rete superate e componenti di sicurezza datati rappresentano oggi il vero punto critico. Le applicazioni, al contrario, continuano spesso a funzionare correttamente e su di esse le aziende hanno costruito il proprio business, investendo anni di sviluppo e risorse economiche significative.

Sostituire le applicazioni legacy: costi elevati e perdita di valore aziendale

Definire un’applicazione “vecchia” e proporne la sostituzione solo perché presenta vulnerabilità o perché gira su sistemi obsoleti è un approccio miope. Quelle applicazioni sono costate anni di lavoro e investimenti importanti e racchiudono logiche aziendali uniche. Azzerarle significa disperdere valore e affrontare costi di rifacimento spesso insostenibili, senza alcuna garanzia di ritorno.

Modernizzazione delle applicazioni: come rendere compatibile il software con infrastrutture moderne

La modernizzazione delle applicazioni consente di mantenere il software esistente, rendendolo compatibile con sistemi operativi moderni e infrastrutture aggiornate, sicure e inattaccabili. In questo modo le applicazioni legacy possono continuare a supportare i processi di business, beneficiando al tempo stesso delle tecnologie più evolute in termini di sicurezza, affidabilità e performance.

Isolando le applicazioni legacy ti garantisci la sicurezza che ti serve

Un elemento chiave della modernizzazione è l’isolamento delle applicazioni legacy. Attraverso una “bolla” protettiva, le applicazioni vengono messe in grado di funzionare e interoperare con altri sistemi senza esporre le proprie vulnerabilità intrinseche. Questo approccio riduce drasticamente i rischi di sicurezza e impedisce che le debolezze di un software datato compromettano l’intera infrastruttura aziendale.

Scalabilità dell’IT aziendale senza rifare le applicazioni da zero

La modernizzazione delle applicazioni è un’attività centrale per permettere all’IT aziendale di crescere e scalare nel tempo. Consente di evitare costi di rifacimento sproporzionati e di prolungare la vita operativa del software esistente, mantenendo intatti gli investimenti effettuati negli anni. È una strategia che favorisce l’innovazione senza introdurre discontinuità o rischi inutili.

Modernizzare l’IT aziendale proteggendo investimenti e continuità operativa

In definitiva, modernizzare non significa cambiare tutto, ma creare le condizioni perché ciò che già funziona continui a farlo in modo sicuro, efficiente e sostenibile. È l’approccio più intelligente per accompagnare la crescita dell’azienda senza compromettere il patrimonio su cui si basa il business.

Scopri come modernizzare le tue applicazioni senza perdere ciò che le rende uniche.

Parliamone insieme: lasciaci un messaggio

Non rifare tutto. Modernizza in modo intelligente.

Ottimizza l’efficienza del tuo lavoro e risparmia sui costi di gestione IT

Le fughe di dati aziendali non arrivano solo dagli hacker, ma dagli strumenti che usiamo ogni giorno: browser, AI, chat interne, email e dispositivi smart. Senza regole chiare e alternative sicure, le informazioni possono uscire silenziosamente. Questo Natale, Davide Galanti propone una guida pratica per ridurre il rischio di data leakage quando l’attenzione cala.

29/12/2025

React2Shell, scoperta a dicembre 2025, permette l’esecuzione di comandi malevoli su server e cloud: proteggi subito il front-end.

16/12/2025

Ecco il tutorial su GrapheneOS che tutti aspettavano, ti spieghiamo quali store avere, cosa scaricare e soprattutto come gestire le prime difficoltà.

21/08/2025

A fine 2026 Ivanti Workspace Control va in End of Life. Ti presentiamo due valide alternative: Liquidware e VDI Profiler, con un focus speciale su performance, semplicità di configurazione e sicurezza avanzata.

28/07/2025